Cloud & Edge Trusted Virtualized Infrastructure Manager (VIM) - Sécurité et Confiance avec OpenStack

La solution logicielle Cloud & Edge Trusted VIM (VOSyStrustedvim) développée par Virtual Open Systems ajoute sécurité et confiance aux infrastructures virtualisées. Basé sur OpenStack, elle protège l'environnement informatique, fournit des fonctions de chiffrement aux machines virtuelles, facilite le contrôle de la répartition des charges de travail et le régule. Les cas d'utilisation de ces technologies sont toutes les infrastructures virtualisées Cloud mais aussi de bord de réseau (Edge), par exemple, les villes intelligentes, la santé, les routes intelligentes, la sécurité publique, les services financiers, l'industrie, l'énergie, les médias et l'industrie du divertissement.

Le challenge de l'Edge computing

La sécurité et la confiance sont essentielles dans les environnements de Cloud et d'Edge computing en raison des données sensibles qu'ils traitent et de leur architecture distribuée. En particulier avec les périphériques de bord de réseau, les risques d'attaque man-in-the-middle et par déni de service sont importants. Pis encore, ils sont souvent placés dans des positions difficiles à sécuriser, ce qui rend relativement facile pour un attaquant de les modifier physiquement, de les remplacer ou de les falsifier. Un appareil avec une fausse identité ou infecté par un logiciel malveillant peut compromettre l'ensemble de l'infrastructure informatique.

La solution par VOSyStrustedvim

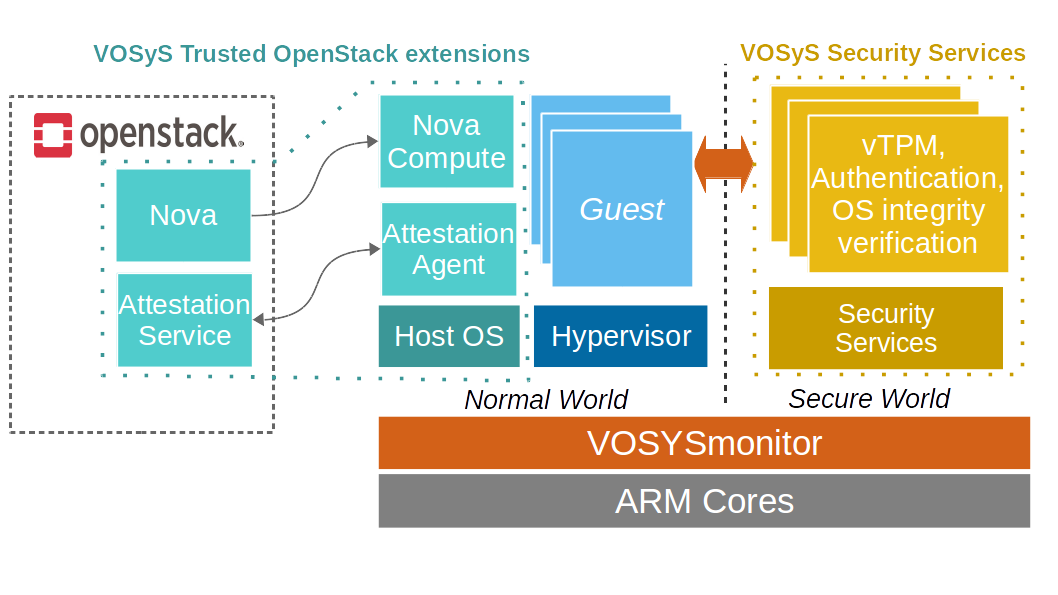

En réponse à ces défis, la solution logicielle Cloud & Edge Trusted VIM (VOSyStrustedvim) améliore la sécurité, atteste les dispositifs et protège les données sensibles. Par exemple, avant chaque déploiement de machine virtuelle, les nœuds de calcul sont authentifiés et l'intégrité du système d'exploitation hôte est vérifiée par les VOSyS Trusted Open Stack Extensions. De plus, l'hyperviseur et les machines virtuelles sont améliorées avec les fonctions de chiffrages et de sécurité d'un vTPM (Virtual Trusted Platform Module). Les services de sécurité (VOSyS Secure Services) sont également isolés des attaquants potentiels grâce à un environnement d'exécution fiable basé sur VOSYSmonitor, une couche logicielle bas-niveau sécurisée qui assure une isolation au niveau matériel en exploitant la technologie ARM TrustZone.

Vue d'ensemble du Cloud & Edge Trusted VIM

Caractéristiques et avantages

- Authentification à distance de l'hôte : les nœuds de calcul OpenStack sont authentifiés avant que les machines virtuelles ne puissent être exécutées, évitant ainsi les attaques man-in-the-middle ou de remplacement de périphérique.

- Vérification de l'intégrité du système d'exploitation hôte : l'intégrité du noyau du système d'exploitation est vérifié, détectant les activités inconnues (logiciels malveillants, rootkits, etc.).

- Trust Boot : la fiabilité du système est assurée à travers toutes les couches logicielles.

- vTPM : le virtual Trusted Platform Module fournit à chaque machine virtuelle des capacités de sécurité et de chiffrement améliorées.

- Géo-tagging : aide à appliquer les politiques réglementaires en limitant les charges de travail et les données à certaines régions géographiques.

Virtual Open Systems Contact

Pour toute requêtes à propos du produit VOSySmcs et de services personnalisés, n'hésitez pas à nous contacter.

- Test de performance kvm

- Virtual bfq

- Vosyshmem zero copie

- Vosysmonitor

- Api remoting

- Vosyswitch nfv switch virtuel

- Interface virtualisation accélérateurs

- Vosysmonitor jp 日本語

- Vosysmonitorx86 jp 日本語

- Vosysiot edge

- Vfpgamanager

- Vosysvirtualnet

- Vosysmcs

- Vosysmonitor sossl framework

- Vosysmonitorx86

- Vosysmonitorv risc v

- Vosysmonitorv risc v jp 日本語

- vosysvirtualnet jp 日本語

- Vosyszator

- Vmanager

- Littletorino

VOSySofficial

VOSySofficial